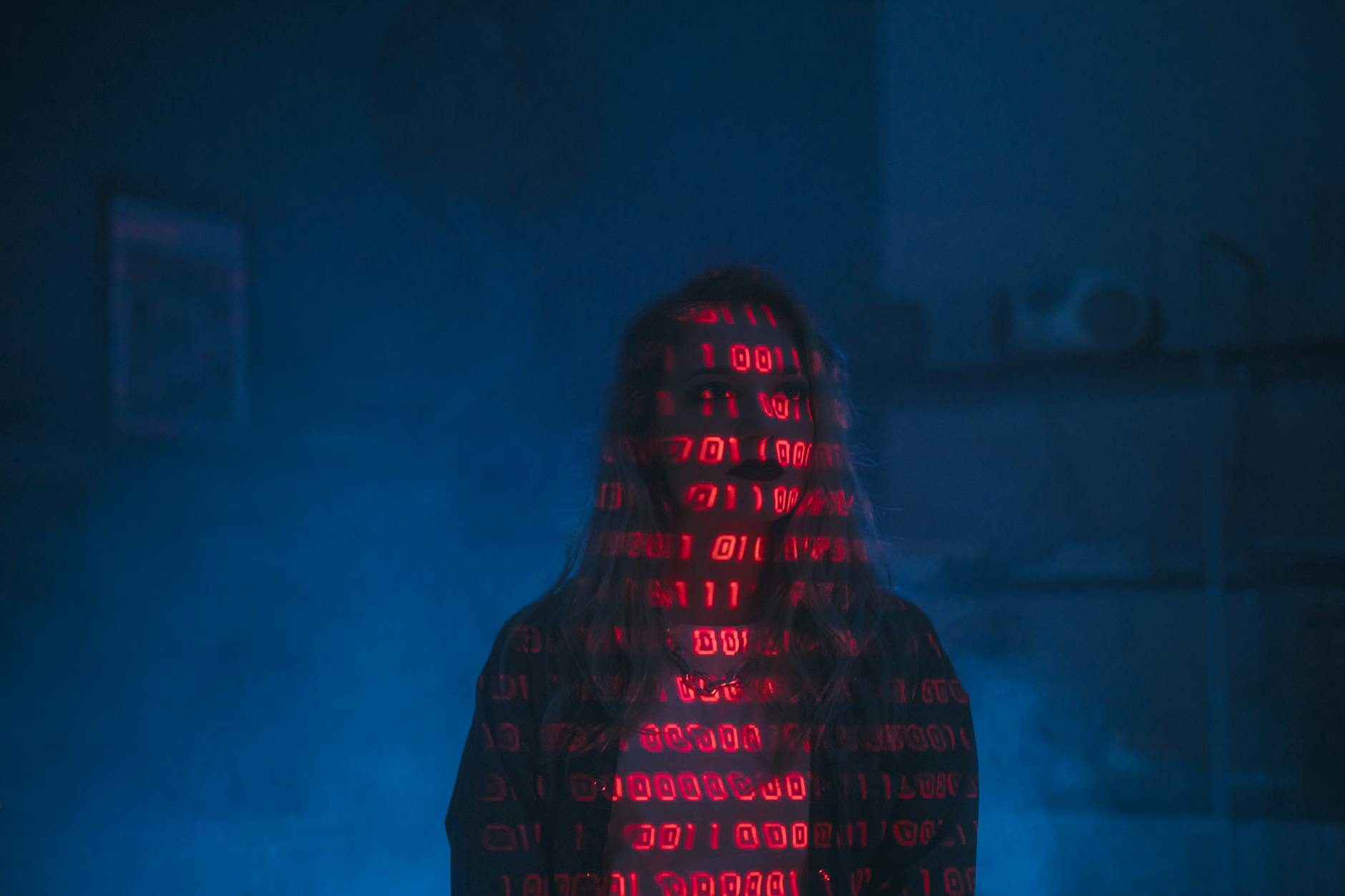

CYBERSECURITY

Cyber Spionaggio: APT asiatico colpisce Europa

Un gruppo di APT asiatico ha compromesso reti governative e infrastrutture critiche in 37 Paesi. L’Italia è nel mirino.

Phishing: il pericolo nascosto

Scopri come i phishing service stanno diventando sempre più sofisticati e come puoi proteggerti. #Phishing #Cybersecurity

La cybersecurity dei dispositivi legacy: come gli hacker sfruttano le vulnerabilità

Scopri come gli hacker sfruttano le vulnerabilità dei dispositivi legacy e come proteggere i tuoi dati.

Il rischio dei pagamenti online: come funziona il phishing

Scopri come il phishing può mettere a rischio le tue informazioni finanziarie e come proteggerti. Il consiglio dell’Unione Europea sulla sicurezza dei pagamenti online.

North Korean APTs usano AI per migliorare truffe

Scopri come le APT nordcoreane utilizzano l’intelligenza artificiale per migliorare le truffe ai danni dei lavoratori IT. Una minaccia in continua evoluzione.

Kimwolf Botnet Sfida la Rete di Anonimato I2P

La rete di anonimato I2P è stata messa in ginocchio dal botnet Kimwolf. Scopri cosa sta succedendo e come questo attacco potrebbe influenzare la sicurezza online.

Abusi di DNS e IPv6 per evadere le difese anti-phishing

Scopri come gli hacker stanno abusando del sistema DNS e di IPv6 per eludere le misure di sicurezza e portare a termine campagne di phishing.

Vulnerabilità Cisco Catalyst SD-WAN: Exploit in corso

Una vulnerabilità nel sistema Cisco Catalyst SD-WAN è stata recentemente scoperta e ora è oggetto di exploit da parte di numerosi attaccanti. Scopri cosa significa per la tua sicurezza online.